Phishing er en form for sosial manipulering hvor en angriper forsøker å lure noen til å utføre en handling, for eksempel åpne et e-postvedlegg, klikke på en lenke eller betale en falsk regning. Via vedlegg kan det installeres skadevare, for eksempel løsepengevirus («ransomware»), som kan spre seg videre til andre datamaskiner i samme nettverk. Via lenker kan angriperen be om brukernavn og passord til systemløsninger, og videre benytte disse for eksempel til å stjele konfidensielle opplysninger.

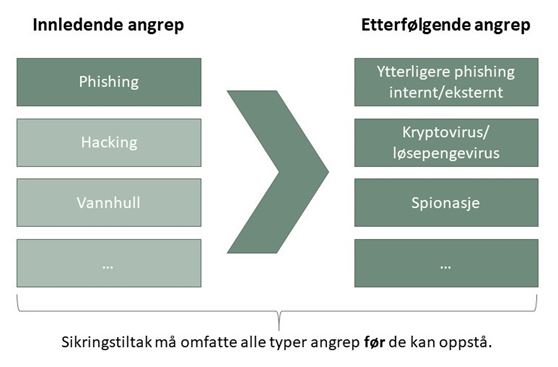

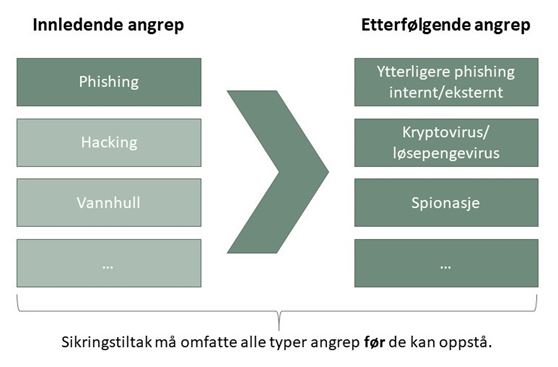

Innledende og etterfølgende angrep

Figuren nedenfor viser at angrep veldig forenklet kan deles inn i to faser: innledende angrep og etterfølgende angrep.

Innledende angrep er «inngangen», hvor angriperen forsøker å få tilgang til virksomhetens systemer. Dette kan gjøres med phishing, hacking, vannhull («watering hole») eller andre former for sosial manipulering, men tema for denne veiledningen er altså phishing. Hvis angriperen lykkes utsettes ofte virksomheten for etterfølgende angrep.

I det etterfølgende angrepet kan angriperen bruke virksomhetens systemer til ytterligere phishing internt og eksternt, installere skadevare i systemene, eller stjele opplysninger fra virksomheten.

Målet må være å stoppe alle angrep slik at uvedkommende aldri får tilgang til systemene. Dersom en angriper likevel lykkes i sitt innledende phishingangrep er det viktig at virksomheten har iverksatt tiltak som gjør angriperens arbeid vanskelig og konsekvensene minimeres. I denne veilederen foreslår vi tiltak for å motvirke både phishing og etterfølgende angrep.

Kjente eller ukjente avsendere

Phishing-forsøk kan komme fra både kjente og ukjente avsendere. Dersom en angriper har fått kontroll over e-postkontoen til en ansatt kan kontoen benyttes til å sende ut forsøk på svindel eller flere phishing-forsøk, både internt og eksternt. Jo mer troverdig avsenderen er, jo høyere sannsynlighet er det for å bli lurt. Hvis angriperen kan benytte e-postkontoen til en i ledelsen (direktørsvindel) kan dette ytterligere øke sannsynligheten for å bli lurt. Phishing kan også foregå gjennom telefon og andre former for kommunikasjon, men e-post er det mest vanlige.

Automatiserte eller manuelle forsøk

Phishing-forsøk kan være automatiserte eller manuelle. Automatiserte phishing-forsøk er ofte generelle i fremstillingen. Det kan for eksempel være falske e-poster fra strømmetjenester eller sosiale medier – tjenester som svært mange benytter. Angripere som tar i bruk slike metoder kan være ute etter å samle inn brukernavn og passord, og selge disse videre til andre.

Manuelle phishing-forsøk er gjerne rettet mot en konkret virksomhet, eller enkeltpersoner i virksomheten («spear phishing»). Disse phishing-forsøkene kan være sofistikerte og vanskelig å oppdage. Du kan lese mer om phishing på Nettvett.no